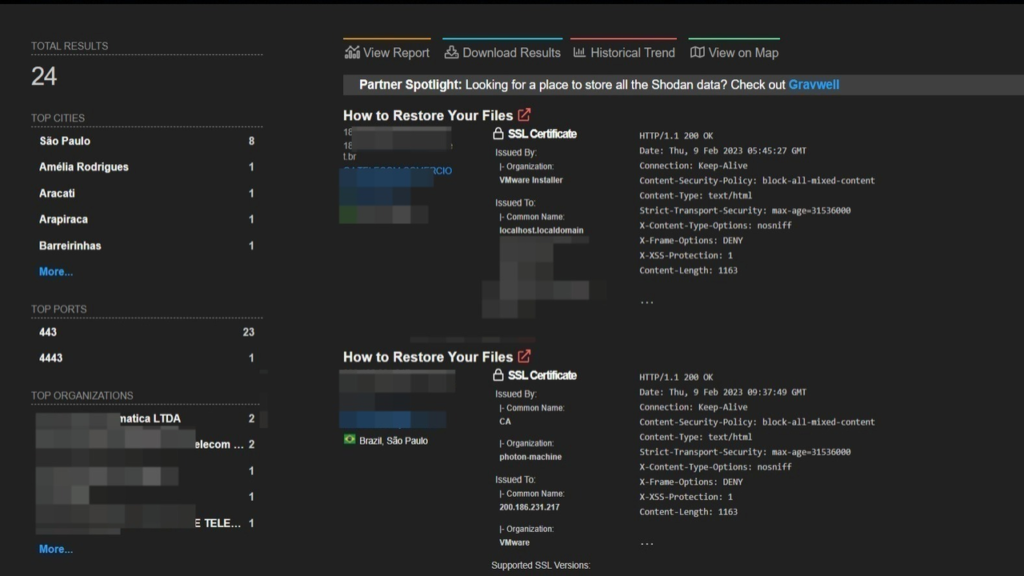

Uma pesquisa realizada pelo time de Threat Intelligence da HackerSec, apontou que empresas no Brasil começaram a ser alvo da onda de ataques contra servidores VMware ESXi que tem ocorrido em diversos países.

A campanha explora o CVE-2021-21974, que conforme alerta divulgado pela VMWare é um problema de estouro de heap no serviço OpenSLP e permite a execução remota de códigos arbitrários. Através disso, os criminosos implantam o novo Ransomware ESXIArgs.

O ataque visa principalmente servidores ESXi em versões anteriores à 7.0 U3i através da porta OpenSLP (427). O ransomware criptografa arquivos com as extensões vmxf, .vmx, .vmdk, .vmsd e .nvram em servidores ESXi comprometidos e cria um arquivo .args para cada documento criptografado com metadados, que podem ser necessários no processo de descriptografia.

Segundo André Silva, COO da HackerSec, o alerta é severo para as empresas brasileiras, principalmente por ser uma vulnerabilidade que teve sua correção divulgada.

“A vulnerabilidade em questão tem seu patch de correção divulgado a cerca de dois anos, e começou a afetar diversas empresas apenas agora. Essa exploração é resultado da baixa cultura que o mercado brasileiro tem em cibersegurança. Atualização de segurança é uma política básica em qualquer empresa”.

Empresas de diversos ramos e tamanhos tem sido afetadas. É fortemente recomendado que empresas que tem a versão vulnerável em seus sistemas atualizem com urgência, e em caso de ter sido vítima, a Agência de Segurança Cibernética e Infraestrutura dos EUA (CISA) lançou um script para recuperar servidores VMware ESXi criptografados.