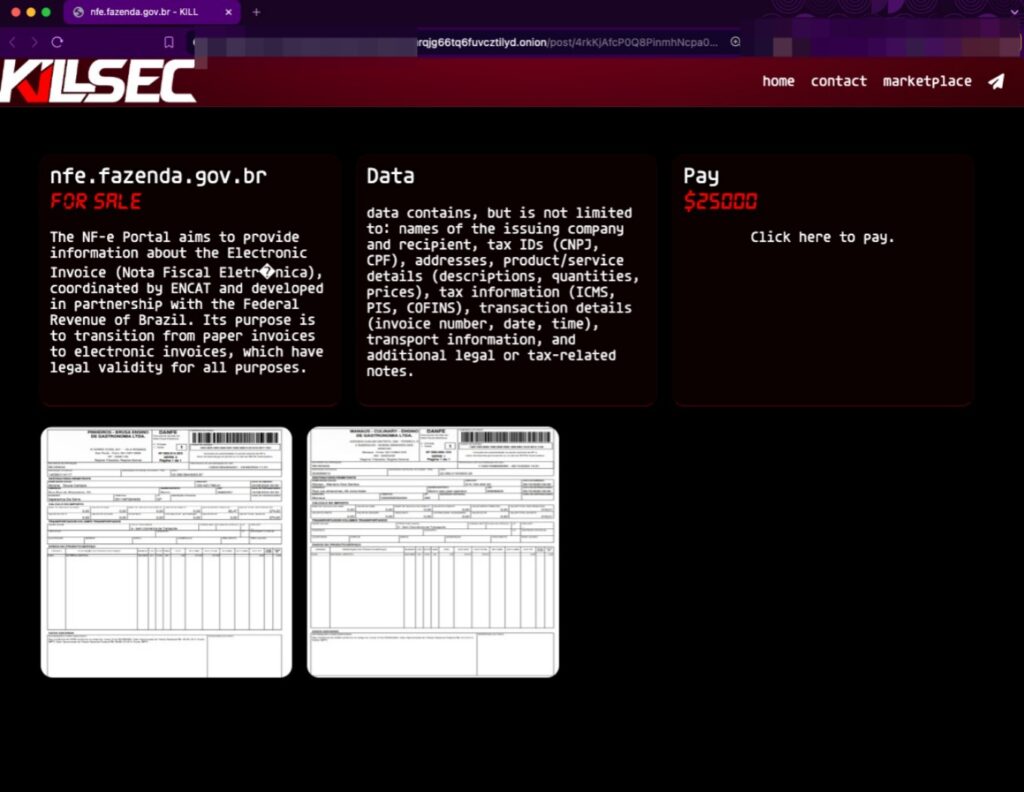

Em 29 de setembro de 2024, o grupo de cibercriminosos KillSec reivindicou um ataque ao portal da Nota Fiscal Eletrônica (NF-e), pertencente ao governo brasileiro, hospedado em nfe.fazenda.gov.br. A NF-e é uma ferramenta essencial para a Receita Federal, coordenada pela ENCAT, que digitaliza e valida notas fiscais de empresas em todo o país.

O suposto ataque foi direcionado a um sistema que é fundamental para a transição de documentos fiscais do papel para o formato eletrônico, gerando uma ameaça crítica à integridade das informações fiscais brasileiras. Segundo a alegação do KillSec, o grupo teve acesso a dados sensíveis, incluindo informações fiscais de empresas, transações comerciais e possivelmente dados financeiros de milhões de usuários do sistema.

O KillSec afirma ter colocado os dados do portal à venda por US$ 25.000, o que, se verdadeiro, pode representar um grande risco para a segurança e privacidade de milhares de empresas e seus clientes. Fundado em 2021, o KillSec possui um histórico de ataques direcionados a governos e grandes corporações, utilizando ações cibernéticas para fins financeiros e ideológicos.

Até o momento, as autoridades brasileiras não confirmaram oficialmente o ataque ou a extensão dos danos, mas a situação coloca em evidência a vulnerabilidade dos sistemas governamentais frente a ameaças cibernéticas sofisticadas.